本项目为(附源码)SSM+Mysql实现的基于深度学习的DDoS攻击检测代码(附源码)基于SSM+Mysql的基于深度学习的DDoS攻击检测开发 SSM+Mysql实现的基于深度学习的DDoS攻击检测开发与实现基于SSM+Mysql的基于深度学习的DDoS攻击检测设计 。项目为javaweb+maven+msyql项目,可用于毕业设计项目源码

在信息化时代,基于深度学习的DDoS攻击检测的开发成为关注焦点。本论文旨在探讨如何利用JavaWeb技术构建高效、安全的基于深度学习的DDoS攻击检测系统。首先,我们将介绍基于深度学习的DDoS攻击检测的背景及意义,阐述其在当前互联网环境下的重要性。接着,详细阐述JavaWeb平台的选择,分析其优势对基于深度学习的DDoS攻击检测项目的支撑。再者,将深入研究基于深度学习的DDoS攻击检测的设计与实现,包括前端界面设计和后端服务开发。最后,通过测试与优化,确保基于深度学习的DDoS攻击检测能够满足用户需求,提供稳定的服务。此研究旨在为JavaWeb应用开发提供实践参考,推动基于深度学习的DDoS攻击检测领域的创新与发展。

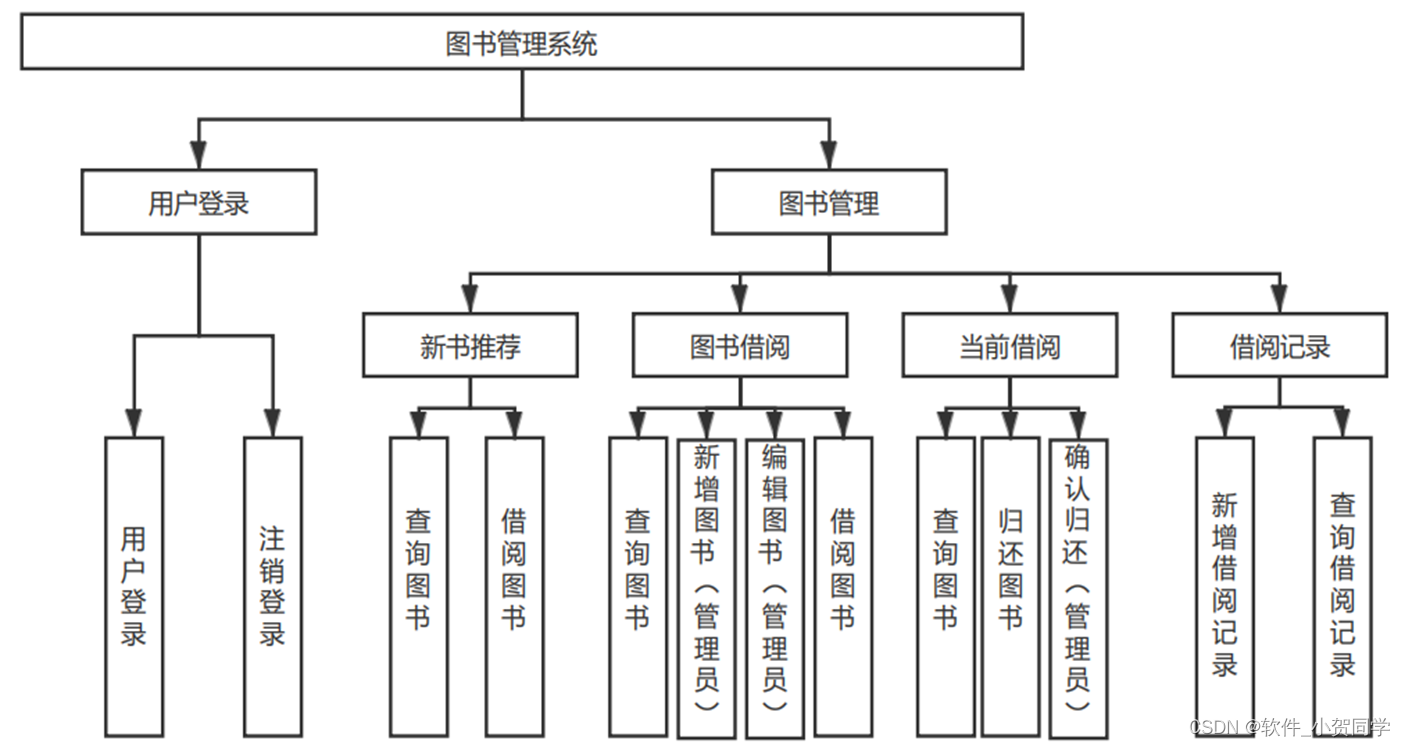

基于深度学习的DDoS攻击检测系统架构图/系统设计图

基于深度学习的DDoS攻击检测技术框架

Java语言

Java作为一种广泛应用的编程语言,其独特之处在于能胜任桌面应用及网页应用的开发,并常被用于后台服务的实现。在Java中,变量扮演着核心角色,它们是数据存储的抽象,负责管理内存,这一特性间接增强了Java程序的安全性,使得针对Java编写的病毒难以直接侵袭,从而提升了程序的健壮性。此外,Java具备动态执行的能力,它的类体系不仅包含基础库,还允许用户进行重定义和扩展,这使得Java的功能得以无限拓展。开发者可以封装功能模块,当其他项目需要类似功能时,只需简单引用并调用相应方法,实现了代码的高效复用。

SSM框架

在Java EE企业级开发领域,SSM框架组合——Spring、SpringMVC和MyBatis——扮演着核心角色,尤其适用于构建复杂的企业应用系统。Spring框架如同项目的基石,它以控制反转(IoC)为核心,管理bean的装配及生命周期,起到了强力的整合作用。SpringMVC在这一架构中担当请求调度者,DispatcherServlet截获用户请求,并根据路由将它们精准地导向对应的Controller执行业务逻辑。MyBatis作为JDBC的轻量级封装,消除了底层数据库操作的繁琐,通过配置文件与实体类Mapper的映射,实现了SQL查询的灵活映射,提高了开发效率和代码可读性。

B/S架构

在计算机系统设计中,B/S架构(Browser/Server,浏览器/服务器模式)与传统的C/S架构(Client/Server,客户端/服务器模式)形成对比。B/S架构的核心特点是利用Web浏览器作为客户端,用户只需具备基本的网络浏览能力即可访问服务器上的应用和服务。这种架构在现代社会持续流行,主要原因在于其多方面的优势。首先,从开发角度,B/S架构简化了程序的开发和维护,因为大部分业务逻辑和数据处理集中在服务器端。其次,对于终端用户,它降低了硬件要求,用户无需配置高性能计算机,仅需一个能上网的浏览器即可,这在大规模用户群体中显著节省了成本。此外,由于数据存储在服务器,安全性和跨地域访问的能力得到增强,用户无论身处何地,只要有互联网连接,都能便捷地获取所需信息和资源。考虑到用户的使用习惯,浏览器的普遍使用使得B/S架构更为直观和接受度高,避免了安装额外软件可能带来的不便利和疑虑。因此,根据这些考量,采用B/S架构作为设计基础是合理的。

MySQL数据库

MySQL是一种广泛采用的关系型数据库管理系统(RDBMS),其特性使其在同类系统中占据显著地位。作为轻量级且高效的数据存储解决方案,MySQL相较于Oracle和DB2等其他大型数据库,具有小巧、快速的特质。尤为关键的是,它在实际的租赁场景下表现出色,不仅成本效益高,而且其开放源码的特性进一步增强了其吸引力。这些核心优势正是我们在毕业设计中优先选择MySQL的主要原因。

MVC(模型-视图-控制器)架构是一种常用于构建应用程序的软件设计模式,旨在优化代码组织,提升可维护性和扩展性。该模式将程序分解为三个关键部分:模型、视图和控制器。模型(Model)专注于数据的结构和业务逻辑,包含数据的管理与操作,而不涉及用户界面。视图(View)作为用户与应用交互的界面,展示由模型提供的信息,并支持用户操作。控制器(Controller)充当通信桥梁,接收用户输入,调度模型处理请求,并指示视图更新以响应结果。通过这种分离,MVC模式确保了各部分的关注点独立,从而增强了代码的可维护性。

基于深度学习的DDoS攻击检测项目-开发环境

DK版本:1.8及以上

数据库:MySQL

开发工具:IntelliJ IDEA

编程语言:Java

服务器:Tomcat 8.0及以上

前端技术:HTML、CSS、JS、jQuery

运行环境:Windows7/10/11,Linux/Ubuntu,Mac

基于深度学习的DDoS攻击检测数据库表设计

1. DDoS_USER 表

| 字段名 | 数据类型 | 描述 |

|---|---|---|

| ID | INT | 用户唯一标识符, 自增主键 |

| USERNAME | VARCHAR(50) | 用户名, 不可为空, 基于深度学习的DDoS攻击检测系统的登录用户名 |

| PASSWORD | VARCHAR(255) | 加密后的密码, 不可为空, 用于基于深度学习的DDoS攻击检测系统的身份验证 |

| VARCHAR(100) | 用户邮箱, 用于基于深度学习的DDoS攻击检测系统的通知和找回密码功能 | |

| CREATE_DATE | TIMESTAMP | 用户创建时间, 记录用户在基于深度学习的DDoS攻击检测系统中的注册日期 |

| LAST_LOGIN | TIMESTAMP | 最后一次登录时间, 显示用户最近在基于深度学习的DDoS攻击检测系统上的活动 |

2. DDoS_LOG 表

| 字段名 | 数据类型 | 描述 |

|---|---|---|

| LOG_ID | INT | 日志唯一标识符, 自增主键 |

| USER_ID | INT | 关联用户ID, 外键引用DDoS_USER表的ID |

| ACTION | VARCHAR(50) | 用户在基于深度学习的DDoS攻击检测系统执行的操作类型 |

| DESCRIPTION | TEXT | 操作详细描述, 记录用户在基于深度学习的DDoS攻击检测系统中的具体行为 |

| CREATE_TIME | TIMESTAMP | 日志创建时间, 记录操作发生的时间点 |

3. DDoS_ADMIN 表

| 字段名 | 数据类型 | 描述 |

|---|---|---|

| ADMIN_ID | INT | 管理员唯一标识符, 自增主键 |

| USERNAME | VARCHAR(50) | 管理员用户名, 不可为空, 在基于深度学习的DDoS攻击检测系统内的管理员账号 |

| PASSWORD | VARCHAR(255) | 加密后的密码, 不可为空, 用于基于深度学习的DDoS攻击检测系统的管理员权限验证 |

| VARCHAR(100) | 管理员邮箱, 用于基于深度学习的DDoS攻击检测系统的通讯和通知功能 | |

| CREATE_DATE | TIMESTAMP | 管理员创建时间, 记录在基于深度学习的DDoS攻击检测系统中添加管理员的日期 |

4. DDoS_CORE_INFO 表

| 字段名 | 数据类型 | 描述 |

|---|---|---|

| INFO_KEY | VARCHAR(50) | 核心信息键, 唯一标识核心配置项, 如基于深度学习的DDoS攻击检测的版本号 |

| INFO_VALUE | VARCHAR(255) | 核心信息值, 存储与基于深度学习的DDoS攻击检测系统相关的配置信息 |

| DESCRIPTION | TEXT | 关键信息描述, 解释该配置项在基于深度学习的DDoS攻击检测系统中的作用 |

| UPDATE_DATE | TIMESTAMP | 最后更新时间, 记录基于深度学习的DDoS攻击检测系统配置信息的修改时间点 |

基于深度学习的DDoS攻击检测系统类图

基于深度学习的DDoS攻击检测测试用例

基于深度学习的DDoS攻击检测 系统测试用例模板

验证基于深度学习的DDoS攻击检测系统的核心功能和性能,确保其稳定、可靠且用户友好。

- 操作系统: Windows 10 / macOS / Linux

- 浏览器: Chrome 80+ / Firefox 75+ / Safari 13+

- Java版本: JDK 1.8+

- Web服务器: Tomcat 9.x

| 序号 | 测试编号 | 功能描述 | 输入数据 | 预期结果 | 实际结果 | 结果判定 |

|---|---|---|---|---|---|---|

| 1 | TC_F001 | 用户登录 | 正确账号密码 | 登录成功 | 基于深度学习的DDoS攻击检测显示用户个人信息 | Pass/Fail |

| 2 | TC_F002 | 数据添加 | 新增基于深度学习的DDoS攻击检测记录 | 记录成功添加到数据库 | 查看数据库,新记录存在 | Pass/Fail |

| ... | ... | ... | ... | ... | ... | ... |

| 序号 | 测试编号 | 测试场景 | 并发用户数 | 响应时间 | 吞吐量 | 结果判定 |

|---|---|---|---|---|---|---|

| 1 | TP001 | 高峰期负载 | 100 | ≤2s | ≥100 RPS | Pass/Fail |

| 2 | TP002 | 数据检索 | 大量数据请求 | ≤500ms | - | Pass/Fail |

| ... | ... | ... | ... | ... | ... | ... |

| 序号 | 测试编号 | 安全场景 | 预期行为 | 实际行为 | 结果判定 |

|---|---|---|---|---|---|

| 1 | TS001 | SQL注入攻击 | 拒绝非法输入 | 系统无异常,数据安全 | Pass/Fail |

| 2 | TS002 | XSS攻击防护 | 过滤恶意脚本 | 页面正常渲染,无脚本执行 | Pass/Fail |

| ... | ... | ... | ... | ... | ... |

| 序号 | 测试编号 | 测试设备/浏览器 | 界面展示 | 功能操作 | 结果判定 |

|---|---|---|---|---|---|

| 1 | CT001 | Desktop (Chrome) | 正常显示 | 所有功能可用 | Pass/Fail |

| 2 | CT002 | Mobile (iOS Safari) | 自适应布局 | 基本功能可用 | Pass/Fail |

| ... | ... | ... | ... | ... | ... |

请注意,实际测试用例应根据基于深度学习的DDoS攻击检测的具体功能进行详细设计和调整。

基于深度学习的DDoS攻击检测部分代码实现

(附源码)基于SSM+Mysql的基于深度学习的DDoS攻击检测开发源码下载

- (附源码)基于SSM+Mysql的基于深度学习的DDoS攻击检测开发源代码.zip

- (附源码)基于SSM+Mysql的基于深度学习的DDoS攻击检测开发源代码.rar

- (附源码)基于SSM+Mysql的基于深度学习的DDoS攻击检测开发源代码.7z

- (附源码)基于SSM+Mysql的基于深度学习的DDoS攻击检测开发源代码百度网盘下载.zip

总结

在本次以 "基于深度学习的DDoS攻击检测" 为主题的JavaWeb开发毕业设计中,我深入理解了Web应用程序的生命周期与 MVC 模式。通过实践,我熟练掌握了Servlet、JSP以及Spring Boot等核心技术,实现了基于深度学习的DDoS攻击检测的高效后台管理和用户友好的前端展示。此外,我还体验了数据库设计与优化,确保了基于深度学习的DDoS攻击检测数据的安全与快速访问。这次项目让我认识到团队协作和版本控制(如Git)的重要性,也锻炼了我的问题解决能力。未来,我计划进一步研究分布式系统和微服务,以提升类似基于深度学习的DDoS攻击检测项目的可扩展性和可靠性。

还没有评论,来说两句吧...